Gut versteckt: dateilose Malware

Sogenannte dateilose Malware stellt eine ganz eigene Herausforderung dar. Sie verzichtet weitestgehend auf das Schreiben von Dateien im Filesystem, daher der Name. Vielmehr hält sich der Schadcode im Arbeitsspeicher auf und schreibt sich bei Bedarf in die Registry, um Neustarts zu überleben. Für weitere Manipulationen am System kommen dann vorhandene, legitime Werkzeuge wie die PowerShell zum Einsatz. Malware-Scanner, die auf der Erkennung vorliegender Dateien basieren, tun sich mit dateiloser Schadsoftware entsprechend schwer.

Die Registry lässt sich überprüfen, indem Sie die Registry-Hives exportieren und mit gespeicherten früheren Exportdaten vergleichen. Anschließend können Sie den Veränderungen nachgehen. Auch hierzu ist jedoch einiges an Expertenwissen vonnöten. Wie schon erwähnt, schreibt sich Malware gern in die Registry, um beim nächsten Systemstart wieder mitzustarten. Dies lässt sich etwa mit dem Sysinternals-Werkzeug "Autoruns" [7] von Microsoft nachvollziehen. Es zeigt alle Autostart-Elemente an und erlaubt auf Wunsch die Analyse aller hinterlegten Startdateien bei VirusTotal. Damit sollten sich verdächtige Elemente rasch ausmachen lassen. Hat sich die Malware anderswo in der Registry versteckt und kryptische Einträge verwendet, fällt die Analyse deutlich schwerer.

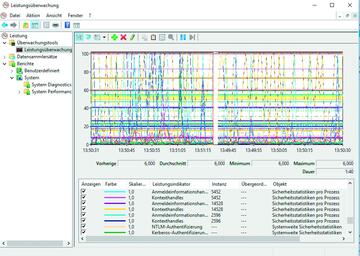

Die Untersuchung von Speicherbereichen ist noch aufwendiger. Unter Windows kann der erste Schritt zur Anomalie-Erkennung mit der eingebauten "Leistungsüberwachung" beziehungsweise mit "Perfmon" erfolgen. Damit überwachen Sie verschiedene Systemaktivitäten. Wie in Bild 2 ersichtlich, ist die Nutzung von Perfmon allerdings nicht unbedingt selbsterklärend. Unter [8] finden Sie weiterführende Informationen. Alternativ bietet sich der "Process Explorer" [9], ebenfalls von Sysinternals, an. Auch hier ist ein direkter Abgleich der laufenden Prozesse mit den rund 60 Malware-Scannern auf VirusTotal möglich. Ferner sehen Sie, von welchem Software-Anbieter die laufenden Prozesse signiert wurden. Nicht-signierte Programme, wie bei Malware typisch, fallen so schnell auf. Ebenfalls ein Indiz für eine Infektion ist ein laufender WScript- oder PowerShell-Prozess, obwohl der Nutzer gerade überhaupt keine Skripte ausführt.

Genügen Perfmon und Process Explorer nicht, um der Malware auf die Spur zu kommen, folgt die direkte Auswertung des Arbeitsspeichers mittels Memory-Dump-Tools und entsprechenden Analyse-Werkzeugen. Hier bietet der Markt eine Vielzahl von Tools. Zu den favorisierten Kombinationen zählen DumpIT von Comae Technologies FZE [10] und das Volatility Framework auf Python-Basis [11]. Der Memory-Dump kann allerdings mehrere GByte umfassen, weshalb Sie entsprechend freien Speicherplatz benötigen.

Ein Beispiel, wie Sie mit dem Volatility Framework arbeiten können, finden Sie unter [12]. Diese Art von Analysen der Innereien eines Betriebssystems gehört zu den anspruchsvollsten Aufgaben überhaupt. Ohne stetige Übung, Weiterbildung und den entsprechenden Tools sowie Testsystemen ist eine professionelle Anwendung nicht möglich. Die Konsultation eines IT-Forensikers und Mal-

ware-Experten ist zwar nicht gratis, aber ein Ergebnis ist in der Regel schneller zu erwarten, als wenn Sie bei null starten und sich erst einmal das nötige Fachwissen, die Tools und Testgeräte zum Ausprobieren besorgen müssen.

Analyse von ausführbaren Dateien

Haben Sie ein bestimmtes ausführbares Programm als Bedrohung identifiziert oder scheint es zumindest als Übeltäter wahrscheinlich, empfiehlt es sich, zur weiteren Analyse einen EXE-Analyzer heranzuziehen. Hier setzt PEStudio [13] Standards. Selbst in der kostenfreien Version sind wertvolle Einblicke in das Innenleben eines Programms möglich.

Über die GUI können Sie die Strukturblöcke eines Programms auslesen und manuell analysieren: Wie sieht der File-Header aus, welche Klartext-Nachrichten sind im analysierten Programm enthalten, welche Bibliotheken werden genutzt und welche Zertifikate werden verwendet? Daten, die Hinweise geben und durch standardisierte PEStudio-Infos wie "Indicators" (verdächtige Aktivitäten des analysierten Programms) und eine Überprüfung auf VirusTotal ergänzt werden.