Sicher? Aber sicher!

In vielen Unternehmen ist es heute leider so, dass EDV und die dazugehörigen Dienstleistungen unter einem enormen Kostendruck stehen, was der Satz "EDV darf nichts kosten" gut charakterisiert. Dies schlägt sich auch in der Qualität der Komponenten nieder. Gerade bei der Qualität der Festplatten wird in vielen Firmen gespart, was das Risiko für Datenverlust vergrößert. Meistens gibt es Backups, aber das Zurückspielen und Ergänzen der Daten verursacht auch nicht unerhebliche Kosten.

Das Forschungsinstitut CERN hat zu dieser Problematik eine Untersuchung durchgeführt. Dazu hat es eine Applikation entwickelt, die im Abstand von einer Sekunde ein MByte Daten schreibt, bis die Dateigröße ein GByte erreicht hat. Anschließend wurde die Datei ausgelesen und mit den ursprünglichen Daten verglichen. Dieses Experiment wurde auf 3000 Servern mit Hardware-RAID5 durchgeführt. Nach drei Wochen hatten die Forscher 152 sogenannte "Silent Errors" protokolliert. Das sind Fehler, die nicht sofort auffallen. Ein Hardware-RAID5 meldet demgegenüber nur Fehler, die sofort auffallen (Noisy Errors). Dies sollte jedem Administrator zu denken geben, der Wert auf Datenintegrität legt.

Abhilfe schafft hier wieder ZFS. Es bietet im Moment als einziges Dateisystem die Möglichkeit, die Datenintegrität von Anfang bis Ende zu gewährleisten, im Fachjargon "End to End Data Integrity" genannt. Herkömmliche Dateisysteme speichern eine Prüfsumme zusammen mit dem Datenblock. Außerdem wird die Prüfsumme von der Festplatte selber erzeugt und umfasst meist eine Breite von acht Bit. ZFS arbeitet hier anders. Die Prüfsummen werden statt von der Hardware von ZFS selbst erzeugt und in den Nodes abgelegt. Jeder Node enthält die Prüfsumme des untergeordneten Node. Diese Struktur nennt man validierender Merkle-Baum. Dabei lässt sich der Algorithmus zur Berechnung der Prüfsumme frei wählen. Im Moment stehen die Algorithmen

»fletcher2«

,

»fletcher4«

und

»SHA256«

zur Verfügung. Die Prüfsumme, die von der Hardware erzeugt wird, spielt dabei keine Rolle. Wie man leicht erkennen kann, werden Fehler damit sehr unwahrscheinlich. Es gibt Administratoren, die empfehlen, die Verwaltung der Prüfsummen aus Performancegründen abzuschalten. Davon ist aber im Hinblick auf Datensicherheit abzuraten.

Selbstheilend

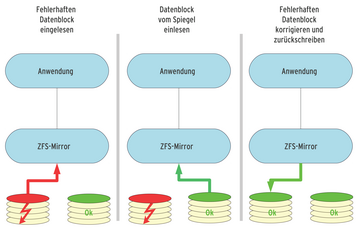

Wenn man nun alle bisher genannten Eigenschaften auf die RAID-Funktionalität überträgt, erhält man die Möglichkeit, dass sich ein Dateisystem selbst repariert. In ZFS wurde dies verwirklicht. Zur Erläuterung soll ein ZPool vom Typ Mirror dienen, der die Daten auf einer zweiten Platte spiegelt. Bei Lesen von der ersten Platte erkennt ZFS kaputte Daten. Daher greift es auf die Spiegelplatte zurück, um von dort die korrekten Informationen zu lesen. Soweit besteht kein Unterschied zwischen einem Hardware-RAID vom Typ 1 und ZFS. Im Gegensatz zum Hardware-RAID repariert ZFS die Daten auf der ersten Festplatte wieder. Das bedeutet, dass beim nächsten Zugriff auf die Informationen wieder alles in Ordnung ist. Diese Reparatur geschieht unmerklich im Hintergrund. Abbildung 4 zeigt den Ablauf grafisch.

Wenn erhöhte Datensicherheit das übergeordnete Ziel ist, setzen viele Firmen auf Hardware-RAIDs vom Typ 5. Dazu braucht man mindestens drei Festplatten, wobei die Blöcke mit der Prüfsumme und die Blöcke mit den Daten nach einem bestimmten Muster auf alle Festplatten verteilt werden. Bei ZFS heißt dieses Verfahren RAID-Z.